Czas epidemii to pandemia cyberataków na szpitale, laboratoria. Ostrzegają przed ”Cyber-9/11” - Wiadomości - polskieradio24.pl

- Trzeba poważnie podchodzić do zagrożeń w sieci – bo świat przenosi się coraz bardziej w cyberprzestrzeń, a pandemia koronawirusa znacznie przyspieszyła ten trend – mówi portalowi PolskieRadio24.pl Izabela Albrycht, prezes Instytutu Kościuszki.

Pandemia to także czas zagrożeń w związku ze zwiększoną liczbą ataków hakerskich, tych z pobudek majątkowych, ale także sponsorowanych przez państwa. To na przykład Grupa Hades, APT28 (Fancy Bear), chińska Mustang Panda czy pakistańska APT36 – mówi nasza rozmówczyni.

CZYTAJ TAKŻE: DZIEŃ HASŁA: ZADBAJ O CYFROWE BEZPIECZEŃSTWO >>>

Co zatem robić, by nie paść ofiarą ataku? – Musimy dbać o zabezpieczanie naszego sprzętu i aktualizacje systemów operacyjnych, aplikacji. Trzeba unikać podłączania się do publicznych sieci Wi-Fi, zwłaszcza bezhasłowych. Trzeba zabezpieczać hasła, poprawnie je przechowywać, polecana jest szczególnie weryfikacja dwuetapowa (także dla szyfrowanych komunikatorów), odpowiedni menadżer haseł także pomoże nam w praktyce – mówi prezes Instytutu Kościuszki.

Ostrzega także przed podszywaniem się przez hakerów pod znane nam lub łudząco podobne adresy e-mail – a następnie na przykład wysyłanie zainfekowanych załączników czy niebezpiecznych linków.

Więcej o cyberzagrożeniach pandemicznych i jak się przed nimi chronić– w rozmowie.

PolskieRadio24.pl:Zmiany po pandemii wydają się nieuniknione. Ta sytuacja niesie ze sobą pewne szanse i pewne zagrożenia. Szansą jest udział w wytwarzaniu dla świata nowych rozwiązań, głównie z zakresu cyfryzacji. Są też jednakzagrożenia. Wiążą się z potrzebą zapewnienia bezpieczeństwa, podobnie jak przy infrastrukturze tradycyjnej – by nikt nie mógł przejąć, uszkodzić, zablokować działalności w ważnej sferze działalności społeczeństw i państw.

Prezes Instytutu Kościuszki Izabela Albrycht Im więcej technologii – tym bardziej poszerza się powierzchnia zagrożeń cyfrowych. Procesowi cyfryzacji gospodarki towarzyszy zwiększona liczba cyberzagrożeń. W Instytucie Kościuszki mówimy, że pandemii koronawirusa – towarzyszy epidemia cyberzagrożeń. Pośrednią konsekwencją pandemii, z którą walczymy, jest wzrost liczby ataków w cyberprzestrzeni. Chodzi o ataki wymierzone w indywidualnych użytkowników, pracujących w trybie home office, funkcjonujących poza firmową architekturą bezpieczeństwa systemów i sieci.

Widzimy jednak, że bardzo wiele ataków jest przeprowadzanych na podmioty, prowadzące walkę z koronawirusem na pierwszej linii. Bardzo wiele szpitali czy instytucji systemu zdrowia publicznego padło ostatnio ofiarą ransomware’u.

Dziś Dzień Hasła. Czas epidemii to pandemia cyberataków na szpitale, laboratoria. Ostrzegają przed ”Cyber-9/11Takie ataki zdarzały się w przeszłości. Widzimy jednak teraz ich większą liczbę. Walka z pandemią, gdy nie działają systemy komputerowe w szpitalu, jest bardzo trudna. Zaatakowane zostały szpitale w kilku krajach, m.in. w Czechach, USA czy we Francji. Warto dodać, że atakowane są także laboratoria, zajmujące się testowaniem zachorowań na COVID-19. FBI wydało również ostrzeżenia dla firm farmaceutycznych, by wzmocniły zabezpieczania cyfrowe i chroniły własność intelektualną w czasie kiedy pracują nad szczepionkami i lekami na koronawirusa. Służby te zwróciły uwagę na możliwość ataków przez hakerów sponsorowanych przez państwa.

PAP

W ostatnich tygodniach zwiększyła się liczba ataków phishingowych na firmy i administrację rządową. Jest ich bardzo wiele. Ale rośnie również zagrożenie atakami na infrastrukturę krytyczną. Wiele instytucji zwraca uwagę, że trzeba wzmocnić bezpieczeństwo krytycznych sektorów gospodarki, bo mogą być przedmiotem ataków.

W USA działa komisja pod nazwą Cyberspace Solarium Commission. Jej członkowie starają się rekomendować rządowi USA takie działania, które potencjalnie zapobiegną atakowi cybernetycznemu o skutkach podobnych do ataku terrorystycznego z 11 września. Zagrożenie ”Cyber 9/11” jest zatem czymś, z czym amerykańscy eksperci starają się zmierzyć.

Cyberataki nie są domeną tylko hakerów, którzy dokonują ich z motywów finansowych. Zidentyfikowane są różne podmioty, które angażują się w cyberoperacje, a mogą być sponsorowane przez państwo. To na przykład Grupa Hades, APT28 (Fancy Bear), chińska Mustang Panda czy pakistańska APT36.

Widzieliśmy, że ofiarami ataków są tacy giganci jak Tesla, Space-X, Lockheed Martin. Ostatnio wyciekły ich poufne dane. Dlatego podsumowując, warto zaznaczyć, że nikt nie jest tak naprawdę bezpieczny. Musimy przemyśleć nasze sposoby i strategie walki z cyberzagrożeniami. Musimy potraktować to poważniej.

Napięcie w przestrzeni cyfrowej jest bowiem coraz większe.

PAPI my powinniśmy przemyśleć, jak zachowujemy się w sieci, jak samemu wzmocnić swoje bezpieczeństwo. Ważne są hasła, zmiana haseł, hasła dwustopniowe. Ale czasami nie dba się o to, bo tak wygodniej.

Musimy wrócić do podstaw. Od lat znane są zasady higienicznych zachowań w sieci i cyberbezpieczeństwa. Człowiek jest od zawsze najsłabszym ogniwem. W ostatnich dniach funkcjonujemy często poza architekturą bezpieczeństwa naszych miejsc pracy, musimy zatem bardziej niż dotychczas, często samodzielnie, dbać o zabezpieczanie naszego sprzętu i aktualizacje systemów operacyjnych i aplikacji. Trzeba unikać podłączania się do publicznych sieci Wi-Fi, zwłaszcza bezhasłowych bez dodatkowej ochrony takiej jak np. usługi VPN. Trzeba zabezpieczać hasła, poprawnie je przechowywać, polecana jest weryfikacja dwuetapowa, a także odpowiednio skonfigurowany menadżer haseł.

Niedawno Narodowe Centrum Bezpieczeństwa w Wielkiej Brytanii ostrzegało, że WhatsApp wydał zalecenia, by wszyscy użytkownicy włączyli sobie weryfikację dwuetapową. Mimo że korzystamy z bezpiecznych aplikacji do komunikowania się, które są szyfrowane, typu end-to-end,to jednak musimy mieć świadomość tego, że aplikacje można gorzej lub lepiej zabezpieczyć.Dwustopniowe hasło w aplikacji często nie jest od razu aktywowane, w momencie jej instalacji musimy to zrobić sami.

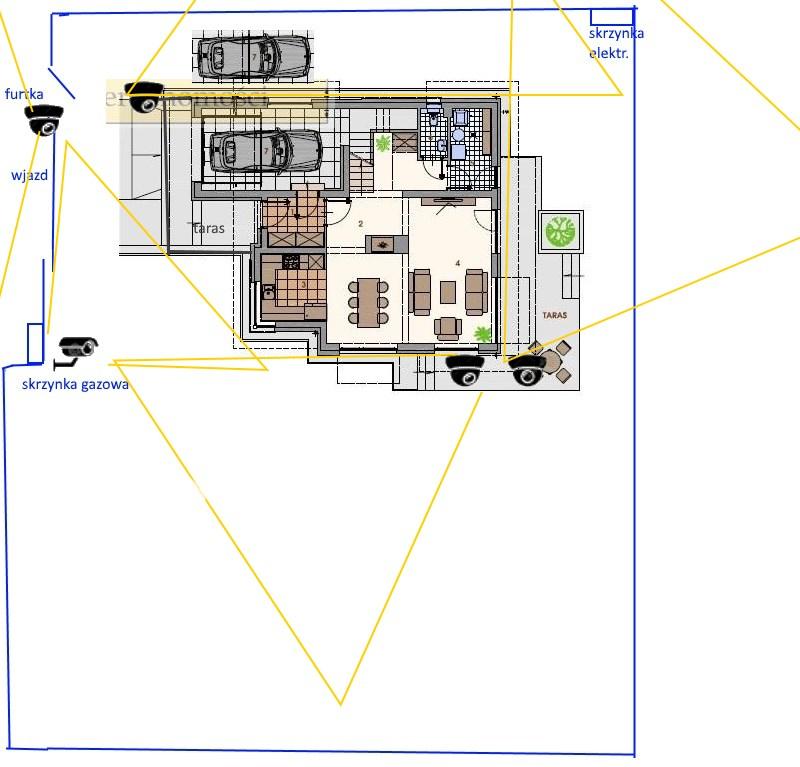

To jak w mieszkaniu – naturalne jest, że montujemy drzwi, w drzwiach zamek, dolny i górny, do tego jeszcze alarm. To podstawy, których w przypadku mieszkań nie trzeba nikomu przypominać, nie inaczej powinno być także w przypadku świata cyfrowego.

Musimy zachować także szczególną uwagę w przypadku e-maili – m.in. zwracać uwagę na adresy mailowe adresatów. Trzeba upewniać się, czy ktoś nie podszywa się pod kogoś, kogo znamy lub dostawców naszych usług. Każdy musi sam wypracować sobie odporność cybernetyczną.

Rzeczywiście, ciągle część osób uznaje cybersferę za obszar, który sam się organizuje, ale jak w przypadku naziemnej rzeczywistości – potrzeba działań organizacyjnych, na bieżąco.

***

Z Prezes Instytutu Kościuszki, Izabelą Albrycht, rozmawiała Agnieszka Marcela Kamińska, PolskieRadio24.pl

PAP